Hemos recibido una nota de prensa por parte de Google, os la dejamos a continuación:

Avanzando en el control y la visibilidad en la nube

Por Sunil Potti, vicepresidente de ingeniería de Google Cloud Security

En Google Cloud, trabajamos incansablemente para ofrecer a nuestros clientes niveles crecientes de control y visibilidad sobre sus datos. Hoy en Londres, en Next UK, anunciamos nuevas capacidades de cifrado de datos, seguridad de red, análisis de seguridad y protección de usuarios, diseñadas para cumplir esa promesa.

Gestor Externo de Claves: Almacenamiento y gestión de claves de cifrado fuera de Google Cloud

Ofrecemos a las empresas una amplia gama de opciones de cifrado para que pueda equilibrar adecuadamente el riesgo, el control, la seguridad y la complejidad operativa a la hora de proteger sus cargas de trabajo en la nube.

Google Cloud fue el primer proveedor de cloud computing que ofreció a los clientes la posibilidad de traer sus propias claves de cifrado para su uso en nuestra nube, y hoy nos complace anunciar el siguiente nivel de control con nuestro nuevo External Key Manager. Próximamente en fase beta, External Key Manager funciona con Cloud KMS y le permite cifrar datos en BigQuery y Compute Engine con claves de cifrado almacenadas y gestionadas en un sistema de gestión de claves de terceros desplegado fuera de la infraestructura de Google. External Key Manager proporciona una pista de auditoría de acceso, uso y ubicación de claves, para que pueda documentar las operaciones criptográficas de los auditores para apoyar sus procesos de gobierno y cumplimiento.

Para que este nuevo servicio sea fácil de implementar, estamos trabajando con cinco proveedores de gestión de claves líderes en la industria: Equinix, Fortanix, Ionic, Thales y Unbound.

Key Access Justifications: Decida cuándo y por qué sus datos pueden ser descifrados

Creemos que la confianza en la nube se crea a través de la transparencia. Google Cloud ha liderado el sector al proporcionar una transparencia significativa en el acceso de los proveedores a los datos de los clientes, y ahora estamos ampliando esa transparencia para utilizar las claves de cifrado. Key Access Justifications es una nueva característica que funciona con External Key Manager. Proporciona una justificación detallada cada vez que se solicita una de sus claves para descifrar datos, junto con un mecanismo para que usted apruebe o rechace explícitamente el suministro de la clave mediante una política automatizada que usted establezca.

Mediante el uso conjunto de Key Manager externo y Key Access Justifications, puede denegar a Google la capacidad de descifrar sus datos por cualquier motivo. Como resultado, usted es el árbitro definitivo del acceso a sus datos, un nivel de control que no está disponible en ningún otro proveedor de cloud computing. Las Justificaciones de Acceso de Clave están llegando pronto a alpha para BigQuery, Compute Engine y At Rest Persistent Disk. Los clientes interesados en ser los primeros en adoptar el producto pueden inscribirse aquí.

Estas nuevas innovaciones de cifrado complementan las opciones recientemente publicadas, como las claves de cifrado gestionadas por el cliente para los discos persistentes GKE, una función beta para Google Kubernetes Engine (GKE) que le permite controlar las claves para el cifrado de discos GKE; el cifrado de secretos de capa de aplicación en GKE, una función GA que permite el cifrado de sobres para los secretos de Kubernetes; y el nuevo soporte de GA para las claves de cifrado gestionadas por el cliente (CMEK) en Cloud SQL, todo lo cual proporciona un mayor control sobre la forma en que se protegen sus datos.

También nos complace anunciar que los usuarios de Cloud HSM pueden generar y utilizar sus propias claves con el servicio HSM de Google Cloud mediante la función de importación de claves, ahora GA. Además, los clientes de todo el mundo pueden beneficiarse de este servicio con la disponibilidad de Cloud HSM en todas las regiones y multi-regiones de Google Cloud.

Defenderse contra las amenazas de Internet

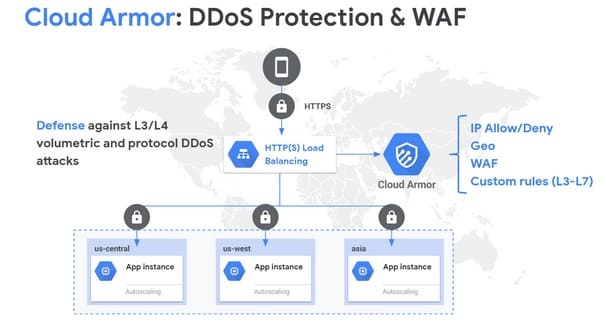

Al poner de pie las aplicaciones en la nube de Google, se beneficia de DDoS y de la protección contra ataques web a escala de Google. Google Cloud Armor trabaja con nuestra infraestructura global de equilibrio de carga en la nube y proporciona detección y mitigación de ataques siempre activos para que pueda ejecutar su negocio sin interrupciones.

Hoy, nos complace anunciar las nuevas capacidades del cortafuegos de aplicaciones web (WAF) de Cloud Armor para ayudar a proteger las aplicaciones contra las amenazas de Internet dirigidas y distribuidas. Ahora puede configurar las políticas de Cloud Armor con controles de acceso basados en geografías, reglas de protección de aplicaciones WAF preconfiguradas para mitigar los riesgos de OWASP Top 10, y un lenguaje de reglas personalizado para crear políticas de filtrado de Capa 7 personalizadas.

Cloud Armor también se integra ahora con Cloud Security Command Center (Cloud SCC), notificando a los clientes de patrones de tráfico de aplicaciones sospechosos directamente en el panel de control de Cloud SCC.

Recolectar e inspeccionar el tráfico de la red a escala

A medida que las redes crecen en complejidad, la monitorización del tráfico le ayuda a gestionar el rendimiento y la seguridad. Sin embargo, en los entornos de la nube pública, capturar el tráfico de red de forma fiable a escala para su monitorización ha sido un reto.

Nuestro nuevo servicio Packet Mirroring, ahora en beta, le permite recopilar e inspeccionar el tráfico de red para Compute Engine y GKE; está disponible para todos los tipos de máquinas en todas nuestras regiones. Con este servicio, puede utilizar herramientas de terceros para detectar amenazas de forma más proactiva, responder mejor a las intrusiones con la detección de ataques basados en firmas e identificar mejor los ataques de día cero con la detección de anomalías. Para más información, vea este video.

Hemos creado un ecosistema de socios para que pueda utilizar Packet Mirroring con herramientas de terceros de su elección, incluyendo productos de Awake Security, Check Point, Cisco, Corelight, cPacket Networks, ExtraHop Networks, Flowmon, Ixia by Keysight, Netscout y Palo Alto Networks.

Proteja a los usuarios de G Suite y Cloud Identity

Google Advanced Protection Program es nuestra mayor protección para los usuarios que corren el riesgo de sufrir ataques dirigidos. En la empresa, esto incluye a los administradores y ejecutivos de TI. Hoy en día, el Programa de protección avanzada está generalmente disponible para los clientes de G Suite y Cloud Identity. Con el Programa de protección avanzada para la empresa, aplicaremos un conjunto específico de políticas para los usuarios inscritos, entre las que se incluyen la aplicación de las claves de seguridad, el bloqueo del acceso a las aplicaciones no confiables y el análisis mejorado para detectar amenazas del correo electrónico. Obtenga más información.

También estamos introduciendo el control de acceso a las aplicaciones, ayudándole a reducir el riesgo de pérdida de datos al limitar el acceso a las API de G Suite a aplicaciones de terceros en las que confía. También puede administrar y restringir más fácilmente las API de Google que están disponibles para su uso por parte de aplicaciones de terceros y de clientes, y ver qué aplicaciones son verificadas por Google. Obtenga más información.

Benefíciese de la exclusiva inteligencia de amenazas de Google en el centro de operaciones de seguridad en la nube

Seguimos creando productos que ayudan a nuestros clientes a beneficiarse de las técnicas que hemos desarrollado para defender a Google. Tanto si utiliza Cloud Security Command Center para mejorar su situación de seguridad en GCP como si utiliza Chronicle Backstory para supervisar sus datos en las instalaciones o en otras nubes, estamos agrupando funciones de detección y prevención de amenazas que sólo están disponibles en Google y se las ofrecemos a usted.

Event Threat Detection, ahora en versión beta, le ayuda a detectar amenazas dirigidas a sus recursos de nube mediante registros, de modo que puede enviar incidentes a su SIEM (Sistema de gestión de eventos e información de seguridad) para una investigación más detallada. La detección de amenazas de eventos se basa en la inteligencia de amenazas de Google para ayudarle a detectar y detener las amenazas antes de que provoquen daños o pérdidas en la empresa.

Security Health Analytics le ayuda a prevenir incidentes identificando posibles errores de configuración e infracciones de cumplimiento en sus recursos de GCP y sugiriendo las acciones correctivas adecuadas.

A medida que continuamos innovando y simplificando la gestión de la seguridad en GCP, la detección de amenazas de eventos y el análisis de la salud de la seguridad se incluirán en una edición Premium de Cloud Security Command Center con otras nuevas funciones que le ayudarán a cumplir los requisitos de cumplimiento de la industria, detectar vulnerabilidades de aplicaciones web, detectar VMs comprometidas y descubrir otras amenazas. La edición Premium le proporcionará un conjunto de herramientas completo y fácil de implementar para proteger sus recursos en la nube. Para obtener más información sobre cómo utilizar Cloud Security Command Center, consulte nuestra reciente serie de vídeos.

Crónica: análisis de seguridad dondequiera que se desplieguen sus aplicaciones

El producto Chronicle’s Backstory fue diseñado por antiguos profesionales de seguridad de Google para que cualquiera pueda utilizar el tipo de técnicas que utilizamos para detectar amenazas e investigar incidentes de seguridad. Aporta fortalezas de clase mundial en análisis de datos a sus datos de seguridad, de forma privada y sencilla.

Muchas organizaciones aprovechan una combinación de entornos on-prem y múltiples nubes para ejecutar sus aplicaciones, lo que dificulta la recopilación y almacenamiento de telemetría de seguridad de varios sistemas y la vinculación de eventos individuales para su análisis. Backstory, nuestra principal oferta de análisis de seguridad híbrido, le ofrece este nivel de inteligencia. Con sólo unos pocos clics, en minutos, puede agregar y analizar su telemetría de seguridad dondequiera que se ejecuten sus aplicaciones y donde puedan ejecutarse en el futuro.

Asegúrese de visitar el stand de Chronicle durante Next UK para obtener más información.

Conozca más

Con estas funciones, seguimos innovando y ofreciendo a los clientes de Google Cloud funciones de seguridad avanzadas que son fáciles de implantar y utilizar. Obtenga más información sobre toda nuestra cartera de funciones de seguridad en nuestro Centro de confianza y seguridad.