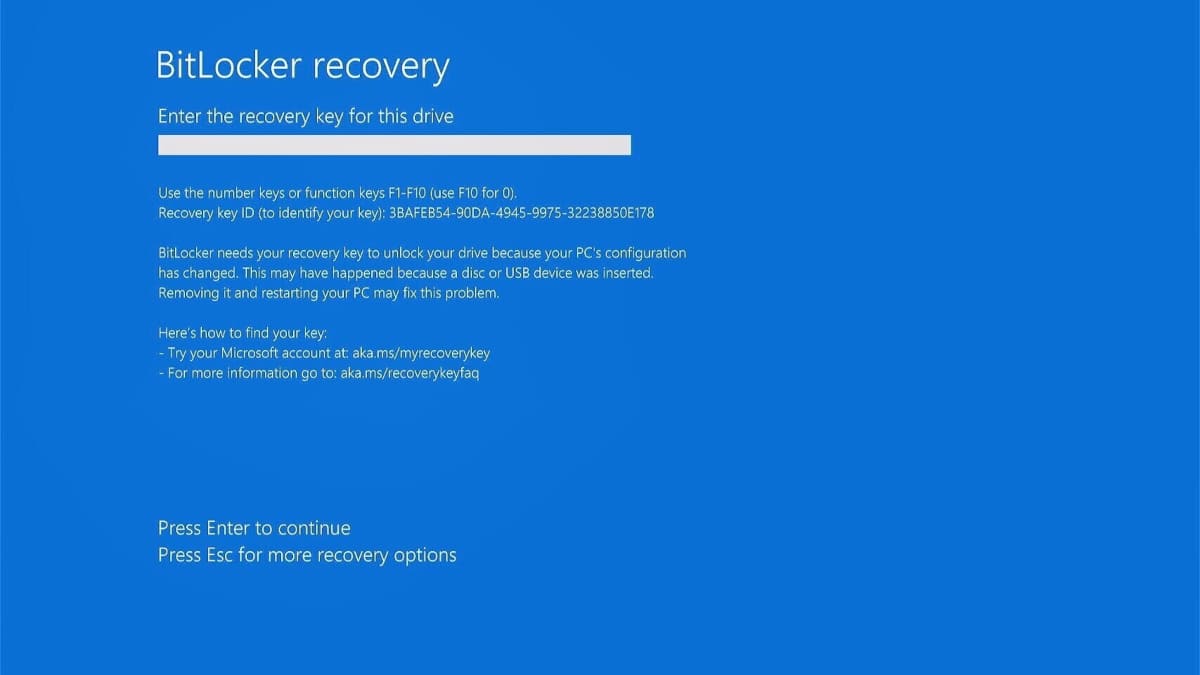

La última actualización acumulativa de Windows 11, identificada como KB5083769, vuelve a poner el foco en la estabilidad del sistema, aunque en esta ocasión el impacto está mucho más acotado que en incidentes previos. Microsoft ha confirmado que algunos equipos están entrando en el modo de recuperación de BitLocker, obligando al usuario a introducir la clave de cifrado tras aplicar el parche, algo que rompe completamente la experiencia de arranque.

A diferencia de otros fallos recientes, aquí no hablamos de un problema generalizado. El comportamiento aparece únicamente en configuraciones concretas, principalmente en entornos corporativos donde se utilizan políticas de grupo avanzadas y ajustes específicos del TPM 2.0. Esto limita el alcance real del problema, pero no reduce su impacto operativo en infraestructuras gestionadas, donde cada incidencia puede escalar rápidamente en complejidad.

El detonante está en cómo se valida el arranque seguro

El origen del problema no es un único factor, sino una combinación de condiciones de seguridad bastante específicas. En primer lugar, el sistema debe tener BitLocker activado, algo habitual en equipos empresariales. A esto se suma la política “Configure TPM platform validation profile for native UEFI firmware configurations”, configurada con PCR7 incluido, lo que modifica el comportamiento del proceso de validación del sistema.

Este detalle es especialmente relevante porque PCR7 forma parte del módulo TPM 2.0, encargado de verificar la integridad del arranque seguro. Microsoft considera esta configuración como no recomendada, lo que explica por qué no es habitual en entornos domésticos. Sin embargo, en redes corporativas puede existir, generando un escenario donde una actualización estándar desencadena un comportamiento inesperado.

Cuando estas variables coinciden, el sistema entra en una situación de inconsistencia en la validación del arranque, lo que acaba activando el modo de recuperación de BitLocker. No es un error aleatorio, sino el resultado de una interacción compleja entre seguridad y configuración avanzada.

Un conjunto de condiciones poco común, pero real

Para que el problema se manifieste, deben cumplirse además otros requisitos adicionales. El estado de Secure Boot debe reflejar “Not Possible” en PC47 Binding, lo que indica que el sistema no puede validar correctamente la configuración actual del arranque seguro bajo esas condiciones.

A esto se suma la presencia del certificado Windows UEFI CA 2023 dentro de la base de datos de firmas de arranque, lo que habilita el uso del Windows Boot Manager firmado en 2023. Sin embargo, el equipo no debe estar utilizándolo activamente, generando una discrepancia que rompe la coherencia del proceso de arranque.

Este conjunto de condiciones no es habitual en equipos domésticos, pero sí puede darse en entornos empresariales con configuraciones heredadas o personalizadas. En ese contexto, el problema deja de ser anecdótico y pasa a ser un riesgo real dentro de determinadas infraestructuras IT.

Impacto operativo: limitado en alcance, crítico en ejecución

Cuando el fallo se activa, el sistema entra en el entorno de recuperación y solicita la clave de BitLocker, interrumpiendo el arranque normal. Aunque este comportamiento no se repite en reinicios posteriores, el impacto inicial puede ser considerable, especialmente si afecta a múltiples dispositivos dentro de una red corporativa.

El problema aquí no es solo técnico, sino claramente operativo. Si las claves de recuperación no están correctamente gestionadas o accesibles, los administradores pueden enfrentarse a bloqueos de equipos, pérdida de tiempo y aumento de carga de soporte, lo que puede escalar rápidamente en entornos empresariales.

Además, este tipo de incidencias suelen requerir intervención manual, lo que incrementa el coste en recursos y tiempo de resolución, afectando directamente a la productividad del entorno afectado.

Qué propone Microsoft y cómo mitigarlo

Microsoft ha planteado soluciones concretas para mitigar el problema. La principal recomendación es eliminar la política de grupo asociada a PCR7 antes de instalar la actualización, evitando así que se cumplan las condiciones necesarias para activar el fallo.

En aquellos casos donde esto no sea viable, la compañía sugiere utilizar un Known Issue Rollback (KIR), que permite revertir el comportamiento problemático sin necesidad de desinstalar el parche completo. Esta opción resulta especialmente útil en entornos donde las políticas no pueden modificarse fácilmente.

El hecho de que Microsoft ya esté trabajando en una solución definitiva confirma que el problema está identificado. Aun así, pone en evidencia que incluso cambios aparentemente menores pueden generar conflictos cuando interactúan con configuraciones de seguridad avanzadas.

Más allá del bug: lo que realmente revela este problema

Este incidente no destaca por su alcance, pero sí por lo que representa. A medida que los sistemas operativos incorporan más capas de seguridad, aumentan también las posibilidades de conflicto en configuraciones específicas, especialmente en entornos gestionados.

El problema no es la actualización en sí, sino cómo interactúa con configuraciones personalizadas. Esto refuerza la idea de que la estabilidad depende tanto del software como de la gestión y configuración del entorno, algo que muchas veces se subestima.

En última instancia, este tipo de situaciones demuestra que la complejidad creciente del sistema puede derivar en escenarios imprevistos, donde pequeños cambios generan efectos significativos en contextos muy concretos.

Vía: TechPowerUp