Desde la reciente adquisición de Twitter por parte del magnate Elon Musk, los investigadores de Proofpoint, empresa líder de ciberseguridad y cumplimiento normativo, han observado un aumento considerable de campañas de phishing relacionadas con esta red social. En concreto, los ciberdelincuentes están utilizando la verificación de cuentas y el nuevo producto Twitter Blue como señuelos para robar credenciales de Twitter.

Estos ataques suelen ir dirigidos a personajes públicos o relacionados con los medios de comunicación, incluidos periodistas, ya que son usuarios que pueden tener cuentas verificadas. A menudo, su dirección de correo electrónico está disponible en su biografía de Twitter o coincide con su nombre de usuario, por lo que es fácil de conseguir para los estafadores.

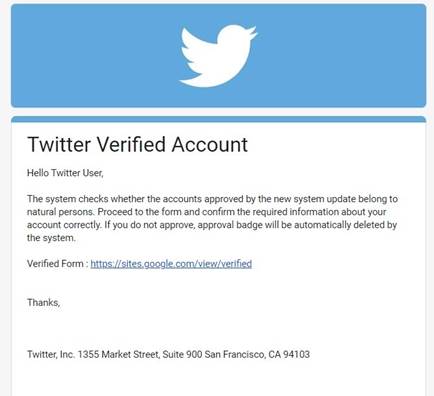

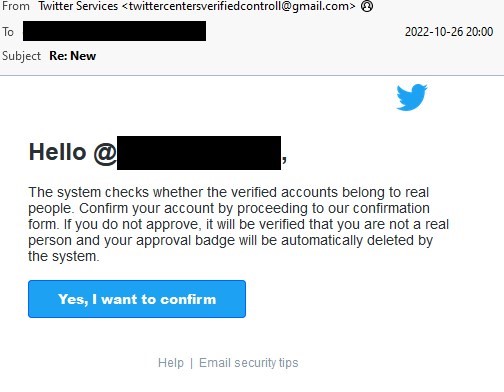

En los asuntos de los correos electrónicos se suele hacer referencia al pago de esta nueva suscripción premium, introducida por Musk, y en el contenido normalmente hay formularios de Google para la recopilación de datos y URLs que dirigen a webs manejadas por los ciberdelincuentes.

Los ciberdelincuentes envían mensajes a usuarios para que completen un formulario falso y robar así sus datos personales.

Captura de pantalla de un email de phishing en el que se suplanta a Twitter y se utiliza como señuelo la verificación de cuentas en esta red social.

Conseguir acceso a cuentas verificadas puede ser muy lucrativo para los ciberdelincuentes, ya que suelen tener más audiencia y autoridad que las del usuario medio. Por esas cuentas comprometidas se utilizan después para difundir información falsa, incitar a otros usuarios a interactuar con contenido malicioso y ser estafados, o para promover más campañas de phishing.