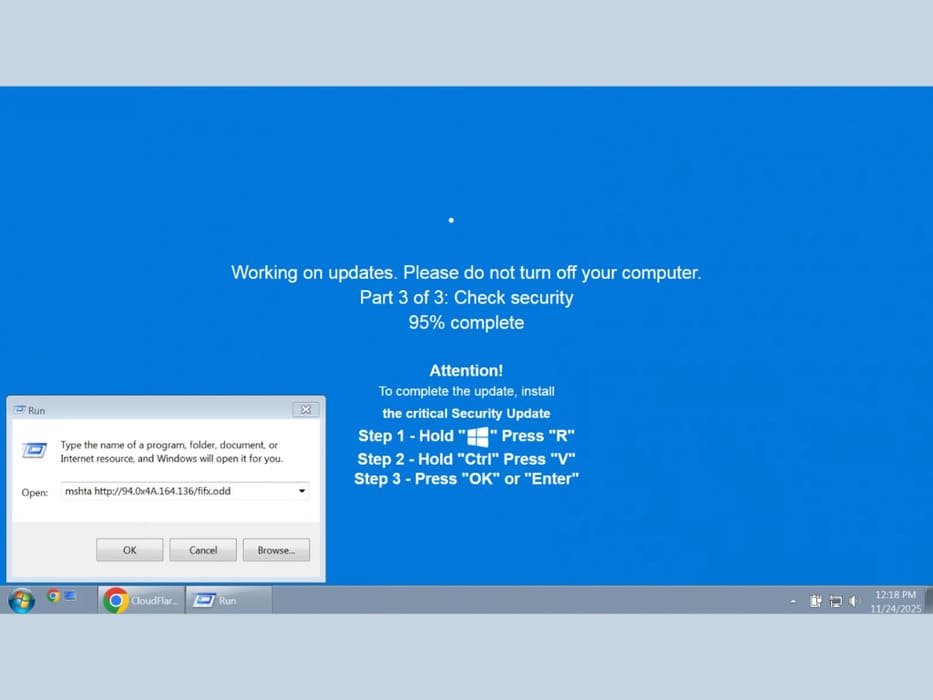

Los investigadores de Huntress han descubierto una variante actualizada del malware ClickFix, que adopta la apariencia de una actualización de seguridad crítica de Windows para engañar a los usuarios. Esta versión utiliza datos de píxeles incrustados en archivos PNG para desplegar infostealers capaces de robar credenciales, billeteras de criptomonedas y datos personales, empleando un enfoque visual extremadamente convincente que simula un progreso del 95% en una supuesta instalación del sistema.

Una falsa actualización que otorga acceso total a los atacantes

El ataque comienza con la apertura de una página web a pantalla completa que imita el entorno de una actualización oficial de Microsoft Windows. En ella, se muestra una barra de progreso falsa y mensajes de verificación de seguridad. Los usuarios son instruidos para pulsar Windows + R, abrir el comando Run y pegar un código malicioso que, al ejecutarse, concede acceso administrativo a los ciberdelincuentes.

Este comando activa el programa mshta.exe (Microsoft HTML Application Host) con una URL manipulada que sirve de vector de ataque. A partir de ahí, se descarga un payload codificado en hexadecimal, el cual se ejecuta mediante PowerShell para eludir herramientas de seguridad como Bitdefender, cargando finalmente un script que desencripta una imagen PNG para extraer instrucciones de shell e inyectarlas en procesos legítimos del sistema.

Código oculto dentro de una imagen PNG

La imagen PNG, aparentemente inofensiva, contiene código cifrado en sus píxeles, que una ensambladura .NET decodifica y convierte en comandos maliciosos. Una vez completado el proceso, se despliegan infostealers como Rhadamanthys o LummaC2, diseñados para registrar pulsaciones de teclado, credenciales y datos financieros, enviándolos posteriormente a servidores remotos.

Según Huntress, esta variante del malware ClickFix circula desde principios de octubre, afectando a múltiples sitios web que imitan portales adultos o ventanas de verificación de edad. La firma advierte de que muchas de estas webs siguen alojando el código malicioso con diferentes niveles de complejidad y técnicas de ofuscación avanzada.

Fragmentos inusuales y advertencia de seguridad

El equipo de Huntress también detectó fragmentos extraños dentro del código, incluyendo una cita textual de una reunión de la ONU: “With regard to stage III, we highly recommend the complete destruction of all weapons, as lasting peace cannot be ensured otherwise.” Esta línea, aparentemente sin relación, se incluye como parte de la estrategia de confusión para engañar a analistas y motores de detección automática.

Los expertos califican esta versión de ClickFix como una de las formas de robo de información más ingeniosas y peligrosas detectadas hasta la fecha. Se recomienda no ejecutar comandos desconocidos, evitar anuncios sospechosos y verificar siempre las URLs antes de interactuar con ventanas emergentes que pretendan ser actualizaciones de Windows.

Vía: NotebookCheck